Новости и новинки компании MikroTik, октябрь 2021

В этом выпуске

Новости

- Информация о ботнете MĒRIS

- ZeroTier в RouterOS v7

- Погружение в RouterOS: свитчинг

- Мост между веками с MikroTik

Новинки

- Коммутатор netFiber 9

- Антенна для LoRa 868_Omni_antenna

- Стойка-держатель SR-10U

- Блоки питания G1040A-60WN для CCR2004

Информация о ботнете MĒRIS

В начале сентября 2021 года лаборатория QRATOR опубликовала статью о новой волне DDoS-атак, исходящих от ботнета с участием устройств MikroTik. По данным компании MikroTik, в этих атаках используются те же роутеры, которые были взломаны в 2018 году, когда в MikroTik RouterOS была обнаружена уязвимость, которая была быстро исправлена.

В RouterOS нет новой уязвимости, и нет вредоносных программ, скрывающихся внутри файловой системы RouterOS даже на пораженных устройствах. Злоумышленник перенастраивает устройства RouterOS для удаленного доступа, используя команды и функции самой RouterOS.

Увы, закрытие старой уязвимости само по себе не может сразу защитить устройства пользователей. Если кто-то заполучил ваш пароль в 2018 году, простое обновление не поможет. Вы также должны сменить пароль, перепроверить свой брандмауэр, чтобы он не разрешал удаленный доступ неизвестным лицам, и поискать скрипты, которых вы не создавали.

Представители компании MikroTik пытались связаться со всеми пользователями RouterOS по этому поводу, но многие из них не вышли на связь с MikroTik и не следят за своими устройствами. Сейчас MikroTik ищет другие решения.

На этих устройствах нет новых уязвимостей. Недавно RouterOS прошла независимый аудит нескольких сторонних подрядчиков.

Как обезопасить себя:

- Регулярно обновляйте свое устройство;

- Не открывайте доступ к своему устройству из Интернета для всех, если вам нужен удаленный доступ, используйте только безопасное VPN-подключение, например IPsec;

- Используйте длинный и надежный пароль. И даже если вы всегда так и делали — на всякий случай смените его;

- Не считайте, что ваша локальная сеть по определению безопасна. Если один из ваших компьютеров заражен, то зловредный код может атаковать роутер с него и получить доступ методом перебора паролей;

- Проверьте конфигурацию RouterOS на предмет неизвестных или странных настроек (см. ниже).

В сотрудничестве с независимыми экспертами безопасности обнаружено вредоносное ПО, которое может пытаться перенастроить ваше устройство MikroTik с компьютера Windows в вашей сети. Вот почему важно установить пароль покрепче прямо сейчас (чтобы избежать входа в систему без пароля или словарной брутфорс атаки) и не забывать обновлять ваш роутер MikroTik. Хотим ещё раз подчеркнуть важность обновлений, ведь это вредоносное ПО также пытается использовать уже упомянутую уязвимость CVE-2018-14847, которая уже давно закрыта обновлениями.

Конфигурация, на которую нужно обратить внимание и удалить:

- В разделе System -> Scheduler может быть правило, которое исполняет скрипт с методом fetch(). Удалите это правило, если оно есть.

- В разделе IP -> Socks включен proxy-сервер. Если вы не пользуетесь этой настройкой или вообще не знаете, зачем она, отключите ее совсем.

- Присутствует L2TP-клиент с названием lvpn, или любой другой незнакомый вам L2TP-клиент. Его также следует удалить.

- Присутствует правило файрвола, разрешающее доступ через порт 5678. Это правило также следует удалить.

Вы также можете связаться со вашими интернет-провайдерами, чтобы заблокировать следующие адреса, к которым эти вредоносные скрипты подключаются:

Заблокируйте эти домены конечных точек туннеля:

- *.eeongous.com

- *.leappoach.info

- *.mythtime.xyz

Заблокируйте эти домены загрузки скриптов:

| 1abcnews.xyz 1awesome.net 7standby.com audiomain.website bestony.club ciskotik.com cloudsond.me dartspeak.xyz fanmusic.xyz gamedate.xyz globalmoby.xyz |

hitsmoby.com massgames.space mobstore.xyz motinkon.com my1story.xyz myfrance.xyz phonemus.net portgame.website senourth.com sitestory.xyz spacewb.tech |

specialword.xyz spgames.site strtbiz.site takebad1.com tryphptoday.com wchampmuse.pw weirdgames.info widechanges.best zancetom.com |

По сообщениям пользователей - эти домены также используются ботнетом:

- bestmade.xyz

gamesone.xyz

mobigifs.xyz

myphotos.xyz

onlinegt.xyz

picsgifs.xyz

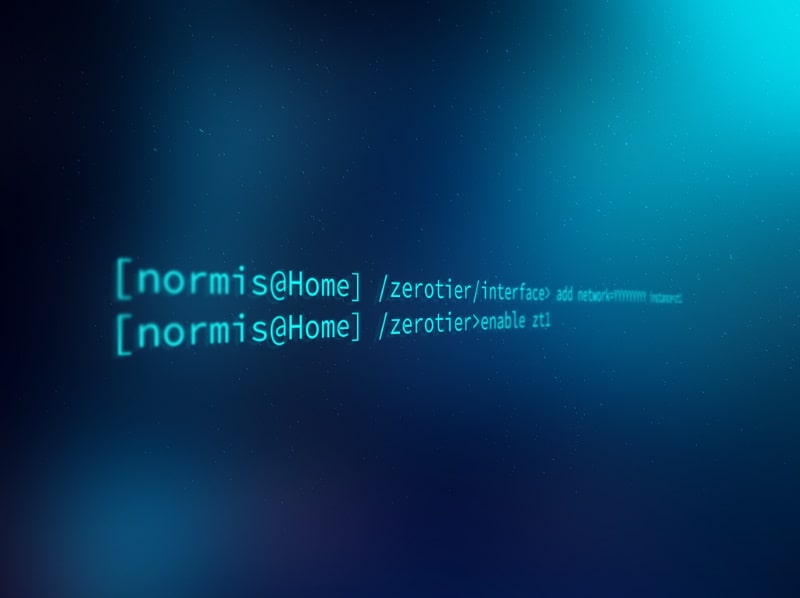

ZeroTier добавлен в RouterOS v7

Компания MikroTik объявила о поддержке ZeroTier для архитектур ARM и ARM64 – при достаточном объёме свободного места. Вы можете ознакомиться с документацией ZeroTier здесь. ZeroTier сочетает в себе возможности VPN и SD-WAN. Он обеспечивает расширенные возможности управления и виртуализации сети. По сути, вы можете пользоваться всеми преимуществами личного облака без сложной конфигурации, настройки доменного имени или наличия публичного IP-адреса.

Например, установите iPhone клиент ZeroTier и без проблем подключитесь к домашней локальной сети. Но это ещё не все. ZeroTier позволяет вашим устройствам обмениваться данными напрямую, несмотря на то, что они находятся в разных средах. Поскольку связь не проходит через один конкретный сервер, как в случае с VPN, вы не потеряете слишком много скорости. По идее, любая пара устройств в мире сможет обнаружить друг друга и обмениваться данными по наиболее оптимальному пути. Почти мгновенно. И почти без настройки. Конечно, связь зашифрована из конца в конец - не беспокойтесь!

ZeroTier эмулирует настоящий Ethernet свитч. У вас могут быть мосты L2 с другими сетями - проводными, беспроводными и даже виртуальными. И вот вам вишенка на торте. Эта служба с открытым исходным кодом предлагает подписки на уровне enterprise, а также несколько бесплатных планов для домашних лабораторий, удаленного доступа, туннелирования и так далее.

Погружение в RouterOS: свитчинг

Погрузитесь в мир аппаратной разгрузки вместе с Каспарсом и Эдгарсом: Diving deep into RouterOS: Switching

В новом выпуске — ответы на “Должен ли трафик, проходящий между несколькими свитч-чипами, проходить через ЦП?”, “Могу ли я настроить свитч при помощи скрипта Python?” и другие вопросы. Ролик на английском языке, но будут новые ролике и на русском, поэтому не забудьте подписаться!

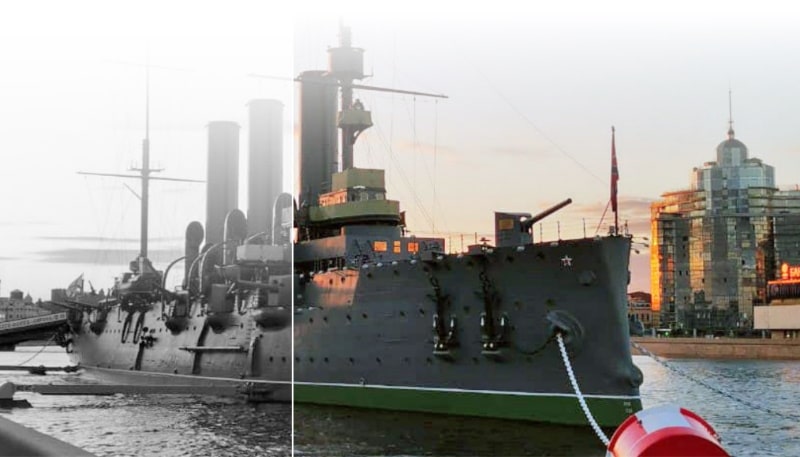

Мост между веками с MikroTik

Знаменитый русский крейсер «Аврора» с момента постройки в 1900 году сумел пережить Цусимское сражение, принять участие в Октябрьской революции и Второй мировой войне, и, наконец, уйти в отставку. Хоть и говорят, что этот легендарный корабль все еще находится в полной боевой готовности, нынче он не покидает порт. Вместо этого этот знаменитое судно стало популярной туристической достопримечательностью Санкт-Петербурга.

Будучи одновременно музеем и площадкой для проведения всевозможных мероприятий (в том числе Петербургского международного экономического форума!), «Аврора» нуждалась в небольшом обновлении в плане коммуникаций. И речь, конечно, не об эхолотах.

Друзья MikroTik из «Интернет Систем» взяли мощный RBM33G, пару модемов R11e-LTE6, поместили их в специальный корпус с антеннами и - вуаля! 21-й век вызывает 20-й, как слышно? Приём! Элегантный Chateau LTE12 без дополнительных затрат на установку станет прекрасным дополнением к изящной палубе, предоставляя не только беспроводную сеть, но и соединение L2VPN.

|

|

Коммутатор MikroTik netFiber 9 (CRS310-1G-5S-4S+OUT)

Замечательный уличный коммутатор для создания оптической сети, может даже выполнять легкую маршрутизацию. Духовный преемник всеми любимого FiberBox.

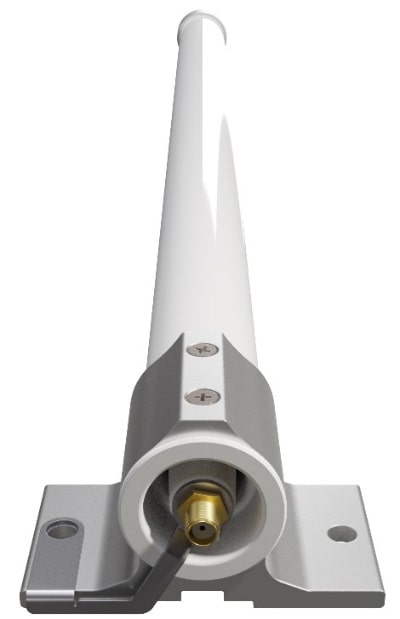

Всенаправленная антенна для LoRa MikroTik 868 Omni antenna

Модернизированный комплект для LoRa: всенаправленная антенна 6.5 dBi для 824–960 MHz, метровый SMA кабель и механический держатель для быстрого и легкого крепления на мачту. Меньший размер, повышенная прочность и водонепроницаемость IP66.

Блоки питания MikroTik G1040A-60WN для маршрутизаторов CCR2004

Замените блок питания, не выключая и даже не перезагружая маршрутизатор серии CCR2004. Нулевое время простоя!

Стойка-держатель MikroTik SR-10U

Настольная стойка 19" 10U с регулируемым углом наклона и дополнительным пространством для укладки кабелей.

Ваш комментарий добавлен